Artykuł 49 z 67

Reverse proxy i HTTPS dla usług WWW obok OMV

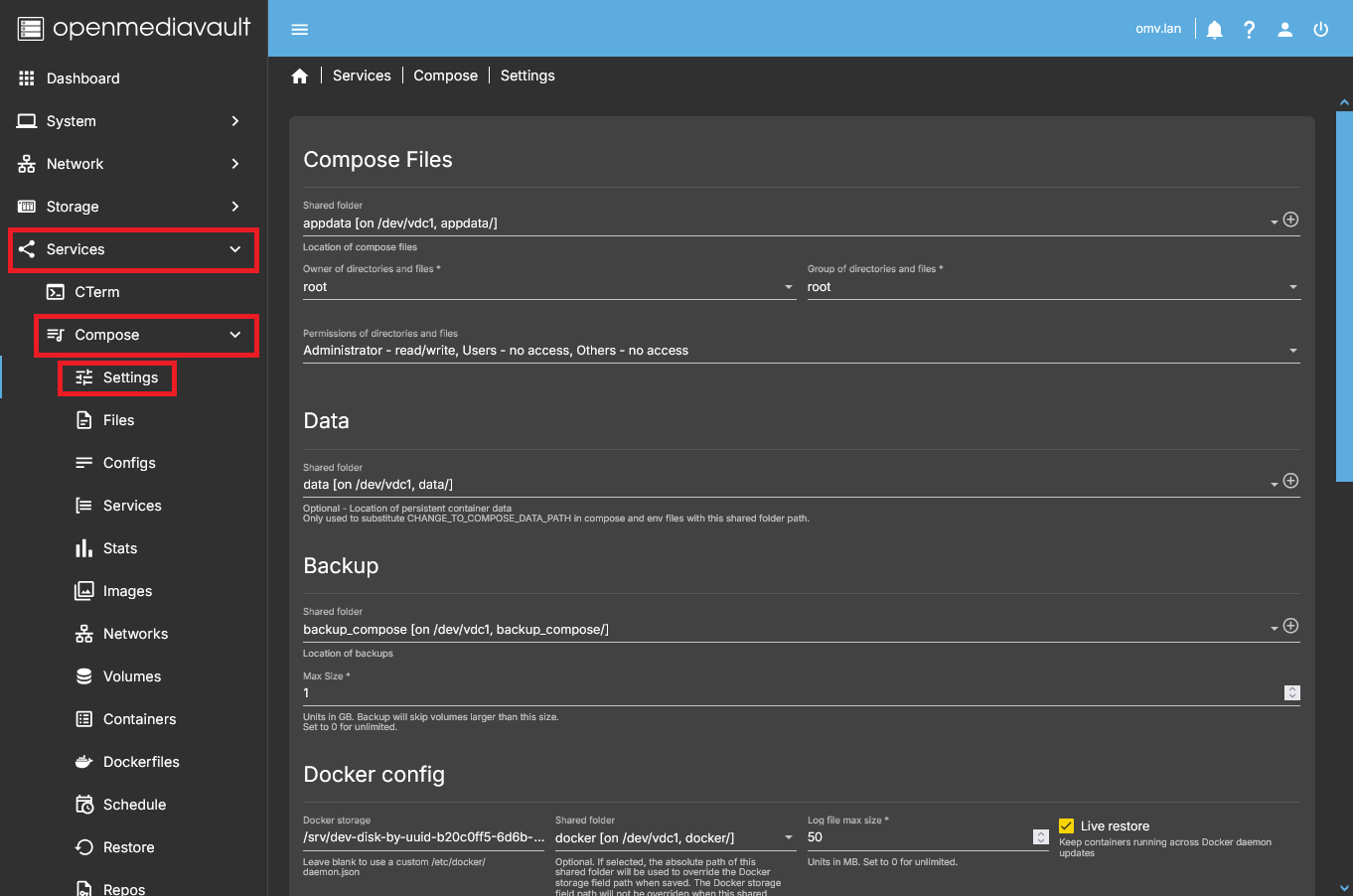

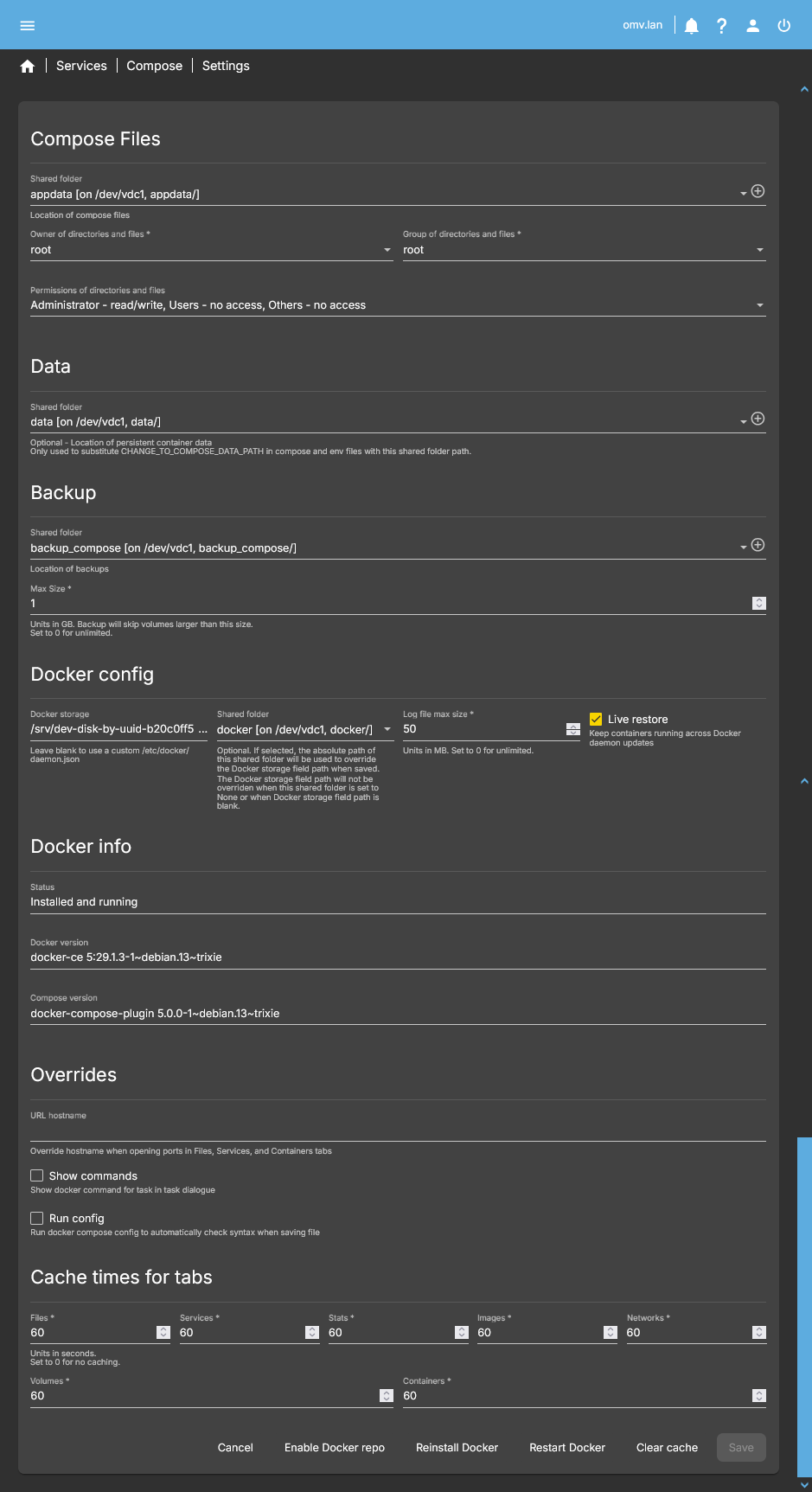

Gdy obok OMV uruchamiasz aplikacje WWW, na przykład przez Compose, nie wystawiaj ich w przypadkowy sposób po gołych portach. Lepsza droga to reverse proxy, osobna nazwa hosta i HTTPS z poprawnym certyfikatem.

- Każdej publicznej aplikacji przypisz osobną nazwę hosta, a nie kolejne przypadkowe porty.

- Przed wystawieniem czegokolwiek ustal, czy dana aplikacja naprawdę ma być dostępna publicznie.

- Panel OMV nadal trzymaj osobno i najlepiej tylko za VPN.

- Skonfiguruj DNS tak, aby nazwa hosta wskazywała na twoją publiczną stronę wejścia.

- Na reverse proxy włącz certyfikat HTTPS, najlepiej z automatycznym odnawianiem.

- Wystawiaj publicznie tylko to, co naprawdę jest usługą webową dla świata.

HTTPS to warstwa szyfrowania i zaufania, ale nie zastępuje zdrowego rozsądku. Jeśli aplikacja nie musi być publiczna, dalej lepiej zostawić ją za VPN.

Jeśli operator trzyma cię za CGNAT i klasyczne wystawienie usług WWW odpada, następnym krokiem może być tunel bez publicznego IP i bez otwierania portów.