Artykuł 51 z 67

Test zdalnego dostępu i checklista bezpieczeństwa

Na końcu nie chodzi już o kolejne kliknięcia, tylko o spokojne sprawdzenie, czy wszystko rzeczywiście działa i czy niczego nie zostawiłeś otwartego bez potrzeby. Taka końcowa lista kontrolna oszczędza później sporo nerwów.

- Przetestuj wszystko z obcej sieci: internet mobilny albo inne Wi‑Fi.

- Sprawdź osobno dostęp do plików, panelu OMV i ewentualnych aplikacji WWW.

- Jeśli któreś wejście nie jest potrzebne na co dzień, rozważ jego wyłączenie albo zawężenie.

- Upewnij się, że router nie ma otwartych portów do SMB, panelu OMV ani innych usług, które miały zostać prywatne.

- Sprawdź, czy DDNS wskazuje aktualny adres i czy po zmianie IP dalej zadziała wejście do VPN albo aplikacji WWW.

- Zaktualizuj OMV i dodatki, zanim uznasz konfigurację za gotową na dłużej.

- Trzymaj mocne, unikalne hasła dla kont użytkowników i administracji.

- Zachowaj kopię profili VPN i podstawowej dokumentacji ustawień.

- Raz na jakiś czas wróć do testu z zewnątrz, zamiast zakładać, że skoro działało w zeszłym miesiącu, to działa nadal.

Najbezpieczniejsza konfiguracja to nie ta z największą liczbą dodatków, tylko ta, w której otwarte jest dokładnie tyle, ile naprawdę potrzebujesz - ani portu więcej.

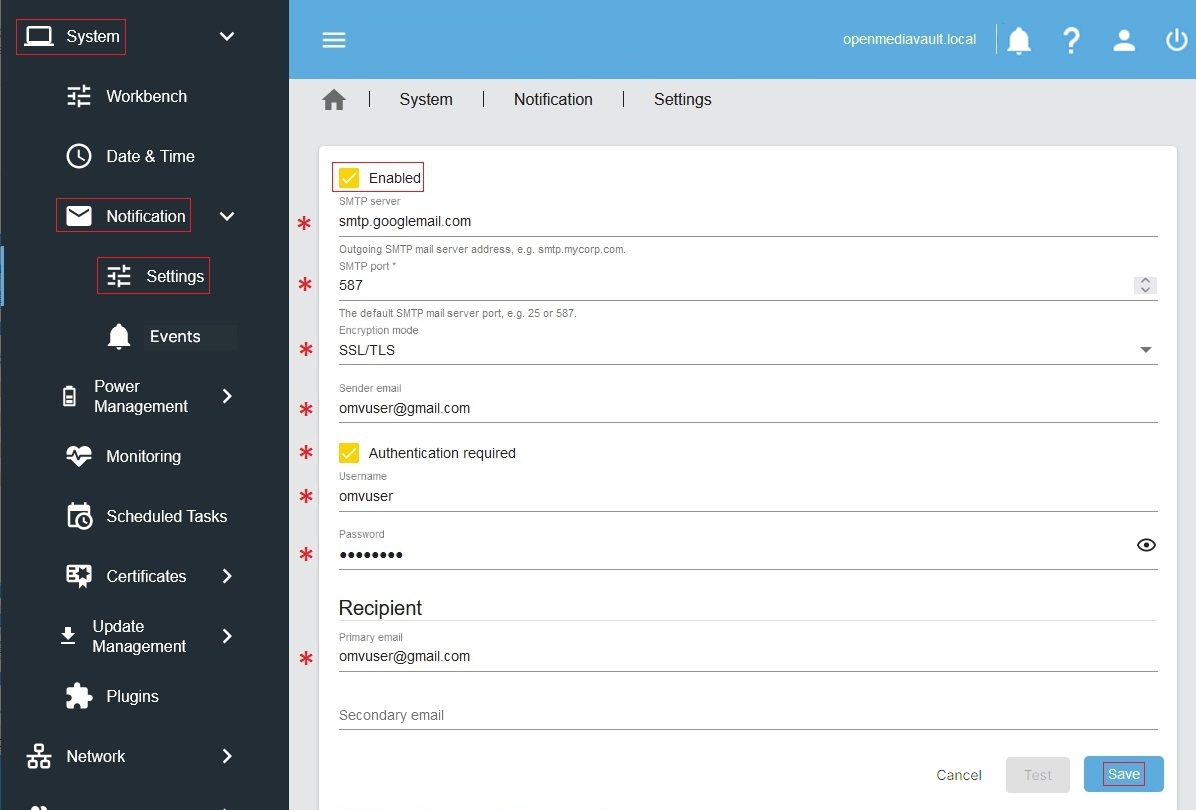

Masz już gotową drogę od instalacji OMV, przez pierwsze SMB, aż po bezpieczny dostęp z internetu. Teraz warto wrócić do monitoringu dysków, powiadomień i backupu, żeby serwer był nie tylko wygodny, ale też przewidywalny.